W jakie gry na PS4 można grać za pomocą klawiatury?

Jakie gry na PS4 są kompatybilne z klawiaturą? Jeśli jesteś graczem PC, który niedawno przeszedł na konsolę PS4, możesz się zastanawiać, czy możesz …

Przeczytaj artykuł

Hasła są jednym z podstawowych sposobów ochrony naszych danych osobowych w erze cyfrowej. Niezależnie od tego, czy chodzi o naszą pocztę e-mail, konta w mediach społecznościowych czy bankowość internetową, polegamy na hasłach, aby zapewnić bezpieczeństwo naszych danych. Jednak wraz z rosnącą mocą superkomputerów pojawia się pytanie: ile czasu zajęłoby superkomputerowi złamanie twojego hasła?

Aby odpowiedzieć na to pytanie, musimy zrozumieć, jak działają superkomputery i jakich technik mogą używać do łamania haseł. Superkomputery to niezwykle potężne maszyny, które mogą wykonywać miliardy obliczeń na sekundę. Są one zdolne do stosowania ataków brute force, które polegają na systematycznym sprawdzaniu wszystkich możliwych kombinacji znaków, aż do znalezienia prawidłowego hasła.

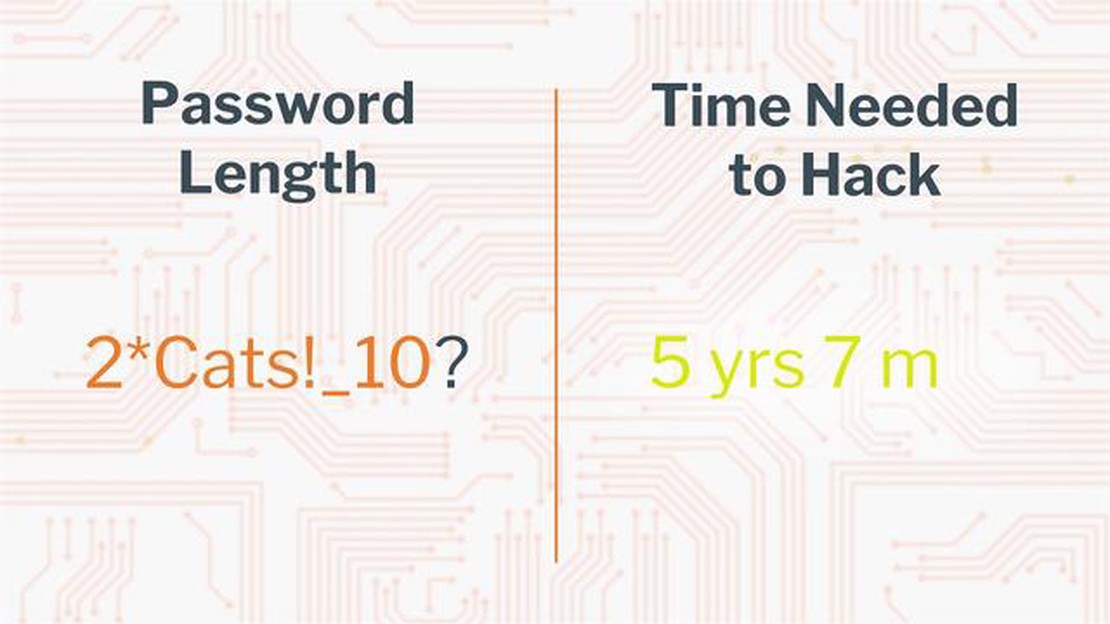

Czas potrzebny superkomputerowi na złamanie hasła zależy od kilku czynników, w tym długości i złożoności hasła, zastosowanego algorytmu szyfrowania oraz mocy obliczeniowej superkomputera. Ogólnie rzecz biorąc, dłuższe i bardziej złożone hasła są trudniejsze do złamania. Ponadto algorytmy szyfrowania, takie jak bcrypt lub Argon2, mogą znacznie spowolnić proces łamania.

W badaniu przeprowadzonym przez badaczy bezpieczeństwa oszacowano, że 8-znakowe hasło składające się z wielkich i małych liter, cyfr i symboli może zostać złamane przez superkomputer w ciągu zaledwie kilku minut. Jednak złamanie 12-znakowego hasła przy użyciu tego samego zestawu znaków może zająć około 3 lat. Pokazuje to, jak ważne jest używanie silnych, unikalnych haseł o długości co najmniej 12 znaków.

Podsumowując, podczas gdy superkomputery mają potencjał do łamania haseł stosunkowo szybko, używanie silnych i złożonych haseł może znacznie utrudnić zadanie. Niezbędne jest tworzenie unikalnych, długich haseł i włączanie dodatkowych środków bezpieczeństwa, takich jak uwierzytelnianie dwuskładnikowe, aby chronić nasze konta internetowe i dane osobowe.

Wraz z rosnącym ryzykiem cyberprzestępczości, posiadanie silnych i bezpiecznych haseł stało się ważniejsze niż kiedykolwiek wcześniej. Jednak wiele osób nadal używa słabych i łatwych do odgadnięcia haseł, narażając swoje konta internetowe na ryzyko. Ale ile czasu zajęłoby superkomputerowi złamanie twojego hasła?

Odpowiedź na to pytanie zależy od kilku czynników, w tym długości i złożoności hasła, a także mocy obliczeniowej superkomputera. Ogólnie rzecz biorąc, złamanie dłuższego i bardziej złożonego hasła zajmie więcej czasu, ponieważ istnieje więcej możliwych kombinacji, które superkomputer musi wypróbować.

Na przykład hasło składające się tylko z małych liter i cyfr może zostać złamane stosunkowo szybko, ponieważ istnieje tylko ograniczona liczba możliwych kombinacji. Z drugiej strony, złamanie hasła zawierającego wielkie litery, małe litery, cyfry i znaki specjalne zajmie znacznie więcej czasu, ponieważ liczba możliwych kombinacji znacznie wzrasta.

Aby spojrzeć na to z innej perspektywy, superkomputer, który może odgadnąć miliard haseł na sekundę, potrzebowałby około 3 minut na złamanie 6-znakowego hasła składającego się tylko z małych liter. Jednak złamanie 12-znakowego hasła zawierającego wielkie litery, małe litery, cyfry i znaki specjalne zajęłoby ponad 7000 lat.

Ważne jest, aby pamiętać, że nawet przy silnym i złożonym haśle nadal istnieje ryzyko jego złamania. Dlatego zaleca się korzystanie z uwierzytelniania dwuskładnikowego i regularne aktualizowanie hasła w celu dalszego zwiększenia bezpieczeństwa kont internetowych.

Zapewnienie odpowiedniego bezpieczeństwa haseł ma kluczowe znaczenie w dzisiejszej erze cyfrowej. Wraz z rozwojem technologii hakerzy nieustannie szukają sposobów na uzyskanie nieautoryzowanego dostępu do poufnych informacji. Jednym z najlepszych sposobów ochrony jest stosowanie silnych i unikalnych haseł.

Silne hasło zazwyczaj zawiera kombinację wielkich i małych liter, cyfr i symboli. Ważne jest, aby unikać używania popularnych słów, dat urodzin lub danych osobowych, które można łatwo odgadnąć. Zamiast tego warto rozważyć użycie hasła lub serii niepowiązanych ze sobą słów. Dodatkowo, hasła powinny mieć co najmniej 12 znaków, aby utrudnić hakerom ich złamanie.

Dodatkową warstwę bezpieczeństwa można osiągnąć poprzez włączenie uwierzytelniania dwuskładnikowego (2FA), gdy tylko jest to możliwe. Polega ono na podaniu drugiej informacji, takiej jak odcisk palca lub tymczasowy kod wysłany na urządzenie mobilne, w celu zweryfikowania tożsamości.

Regularne aktualizowanie haseł jest również niezbędne dla ich bezpieczeństwa. Zaleca się zmianę haseł co trzy do sześciu miesięcy, aby zmniejszyć ryzyko naruszenia bezpieczeństwa kont. Ponadto ważne jest, aby używać różnych haseł dla każdego z kont, aby zapobiec efektowi domina, jeśli jedno hasło zostanie złamane.

Wreszcie, warto rozważyć użycie menedżera haseł do bezpiecznego przechowywania i generowania silnych haseł dla wszystkich kont. Menedżer haseł upraszcza proces zarządzania wieloma hasłami, szyfrując je i umożliwiając dostęp za pomocą jednego hasła głównego.

Superkomputery to niezwykle potężne maszyny, które mogą wykonywać złożone obliczenia i zadania z zadziwiającą prędkością. Mają zdolność generowania ogromnych ilości mocy obliczeniowej, co czyni je potężnym narzędziem do łamania haseł.

Łamanie haseł to proces próbowania różnych kombinacji znaków w celu odgadnięcia lub odszyfrowania hasła. Wiąże się to z wykonywaniem obszernych obliczeń w celu wygenerowania i przetestowania różnych kombinacji znaków, aż do znalezienia prawidłowego hasła. Superkomputery mogą znacznie przyspieszyć ten proces ze względu na ich wyjątkową moc obliczeniową i zdolność do wykonywania wielu obliczeń jednocześnie.

Do łamania haseł superkomputer może wykorzystywać zaawansowane techniki algorytmiczne, takie jak brute force, ataki słownikowe lub ataki z wykorzystaniem tablicy tęczowej. Brute force polega na systematycznym wypróbowywaniu każdej możliwej kombinacji znaków, aż do znalezienia poprawnego hasła, podczas gdy ataki słownikowe wykorzystują wcześniej istniejące listy popularnych haseł. Ataki Rainbow Table polegają na wykorzystaniu wstępnie obliczonych wartości hash w celu szybkiego znalezienia odpowiednich haseł.

W zależności od złożoności i długości hasła, jego złamanie może zająć superkomputerowi od kilku minut do kilku lat. Krótkie i proste hasła można złamać stosunkowo szybko, podczas gdy dłuższe i bardziej złożone hasła będą wymagały znacznie więcej czasu i mocy obliczeniowej.

Czytaj także: Czy można kupować postacie w Genshin Impact za prawdziwe pieniądze?

Ważne jest, aby wziąć pod uwagę, że superkomputery nie są jedynymi narzędziami używanymi do łamania haseł. Inne metody, takie jak obliczenia rozproszone i specjalistyczne oprogramowanie, mogą być również stosowane w celu usprawnienia procesu łamania haseł. Dodatkowo, środki bezpieczeństwa wdrożone przez docelowy system, takie jak uwierzytelnianie wieloskładnikowe lub szyfrowanie, mogą znacząco wpłynąć na skuteczność i wykonalność łamania haseł przy użyciu superkomputerów.

Podsumowując, superkomputery są potężnym narzędziem do łamania haseł ze względu na ich ogromną moc obliczeniową. Jednak długość i złożoność hasła, a także środki bezpieczeństwa stosowane przez docelowy system, odgrywają znaczącą rolę w określaniu, ile czasu zajmie superkomputerowi jego złamanie.

Długość hasła: Jednym z głównych czynników wpływających na czas potrzebny do złamania hasła jest jego długość. Dłuższe hasła zazwyczaj wymagają więcej czasu na złamanie, ponieważ istnieje więcej możliwych kombinacji, które atakujący musiałby wypróbować. Dlatego też zaleca się stosowanie haseł o długości co najmniej 8-12 znaków.

Złożoność hasła: Złożoność hasła również odgrywa znaczącą rolę w jego odporności na złamanie. Złożone hasła, które zawierają kombinację wielkich i małych liter, cyfr i znaków specjalnych, są trudniejsze do złamania w porównaniu do prostych haseł, które składają się tylko z małych liter lub cyfr.

**Kolejnym ważnym czynnikiem jest to, czy hasło było używane na wielu kontach. Jeśli hasło zostało ponownie użyte, staje się bardziej podatne na złamanie, ponieważ atakujący mogą próbować złamać je na jednym koncie, a następnie użyć go do uzyskania nieautoryzowanego dostępu do innych kont.

Sól: Sól to losowe dane, które są dodawane do haseł przed ich zaszyfrowaniem, co stanowi dodatkową warstwę zabezpieczeń. Użycie soli utrudnia atakującym złamanie haseł przy użyciu wstępnie obliczonych tabel lub tabel tęczowych.

Czytaj także: Czy sztandar Hu Tao powróci?

Algorytm hashowania: Algorytm hashowania używany do szyfrowania haseł wpływa również na czas potrzebny do ich złamania. Silniejsze algorytmy, takie jak bcrypt lub scrypt, są zaprojektowane tak, aby były kosztowne obliczeniowo i spowalniały proces łamania.

Moc obliczeniowa: Moc obliczeniowa sprzętu atakującego jest kolejnym czynnikiem, który może wpływać na czas potrzebny do złamania hasła. Superkomputery lub wysokowydajne klastry obliczeniowe są w stanie wykonywać obliczenia w znacznie szybszym tempie niż zwykły komputer, co pozwala im na szybsze łamanie haseł.

**Niektóre systemy wdrażają środki ochrony przed atakami brute force, takie jak blokowanie konta po określonej liczbie nieudanych prób logowania lub wprowadzanie opóźnień między próbami logowania. Środki te mogą znacznie wydłużyć czas potrzebny na złamanie hasła, ponieważ atakujący musiałby czekać lub radzić sobie z blokadą konta.

Stworzenie silnego hasła jest niezbędne do ochrony danych osobowych i kont internetowych przed włamaniem. Oto kilka wskazówek, które pomogą ci stworzyć silne hasło:

Długość: Upewnij się, że twoje hasło składa się z co najmniej 12 znaków. Im dłuższe hasło, tym trudniej je złamać.

Postępując zgodnie z tymi wskazówkami, możesz stworzyć silne hasło, które będzie trudne do złamania przez hakerów i pomoże chronić twoje konta online i dane osobowe.

Podsumowując, ważne jest, aby zdawać sobie sprawę z potencjalnego ryzyka związanego z posiadaniem słabego hasła. Wraz z rosnącą mocą superkomputerów i stale rozwijającymi się technikami stosowanymi przez hakerów, łamanie haseł staje się dla nich coraz łatwiejsze i szybsze. Dlatego ważne jest, aby tworzyć silne i złożone hasła w celu ochrony naszych danych osobowych.

Aby stworzyć silne hasło, zaleca się stosowanie kombinacji wielkich i małych liter, cyfr i znaków specjalnych. Zaleca się również unikanie używania łatwych do odgadnięcia informacji, takich jak daty urodzin, imiona lub popularne słowa. Ponadto regularne aktualizowanie haseł i używanie unikalnych haseł dla różnych kont może pomóc zminimalizować ryzyko złamania hasła.

Chociaż niemożliwe jest całkowite wyeliminowanie ryzyka złamania hasła, podjęcie tych środków ostrożności może znacznie poprawić bezpieczeństwo naszych kont internetowych. Pamiętaj, że im więcej czasu zajmie superkomputerowi złamanie twojego hasła, tym mniejsze jest prawdopodobieństwo, że twoje dane osobowe zostaną naruszone.

Ogólnie rzecz biorąc, bycie na bieżąco z najnowszymi osiągnięciami w zakresie technik łamania haseł i wdrażanie silnych praktyk bezpieczeństwa ma kluczowe znaczenie w dzisiejszej erze cyfrowej. Podejmując niezbędne środki ostrożności, możemy lepiej chronić nasze poufne informacje i zachować naszą prywatność w Internecie.

Superkomputer może złamać proste hasło w ciągu kilku sekund lub minut, w zależności od jego mocy obliczeniowej.

Czynniki wpływające na czas potrzebny superkomputerowi do złamania hasła obejmują długość i złożoność hasła, moc obliczeniową superkomputera oraz wydajność algorytmu używanego do łamania hasła.

Złamanie dłuższego i bardziej złożonego hasła zajmuje więcej czasu, ponieważ istnieje więcej możliwych kombinacji, które należy wypróbować. Na przykład hasło składające się z małych i wielkich liter, cyfr i znaków specjalnych będzie trudniejsze do złamania niż hasło składające się tylko z małych liter.

Nie ma haseł niemożliwych do złamania przez superkomputer, ale istnieją hasła, których złamanie może zająć bardzo dużo czasu. Hasła te mają zazwyczaj bardzo dużą długość i zawierają mieszankę małych i wielkich liter, cyfr i znaków specjalnych.

Użycie dłuższego hasła może znacznie utrudnić superkomputerowi jego złamanie, ale nie gwarantuje absolutnego bezpieczeństwa. Wraz ze wzrostem mocy obliczeniowej i rozwojem nowych technik łamania, nawet dłuższe hasła mogą stać się podatne na ataki.

Złamanie losowo wygenerowanego 10-znakowego hasła zajęłoby superkomputerowi od godzin do miesięcy, w zależności od jego mocy obliczeniowej. Losowy charakter hasła utrudnia jego złamanie w porównaniu z przewidywalnym hasłem.

Ogólnie zaleca się korzystanie z menedżera haseł do generowania i przechowywania złożonych haseł. Menedżery haseł mogą generować długie i losowe hasła, które są trudniejsze do złamania. Eliminują również potrzebę zapamiętywania wielu haseł, ponieważ menedżer bezpiecznie je przechowuje.

Jakie gry na PS4 są kompatybilne z klawiaturą? Jeśli jesteś graczem PC, który niedawno przeszedł na konsolę PS4, możesz się zastanawiać, czy możesz …

Przeczytaj artykułKtóry odcinek Flasha jest po 8 odcinku 2 sezonu Supergirl? The Flash i Supergirl, dwaj najbardziej lubiani superbohaterowie w uniwersum DC Comics, …

Przeczytaj artykułCzy da się grać w Pokemon Let’s Go bez Joyconów? Jeśli jesteś fanem serii Pokemon, prawdopodobnie jesteś podekscytowany wydaniem Pokemon Let’s Go na …

Przeczytaj artykułJak zginęła Mary Jane? W świecie gier niewiele jest postaci tak ukochanych i kultowych jak Mary Jane. Była centralną postacią w popularnej serii gier, …

Przeczytaj artykułCzy warto oglądać One Piece? Jeśli jesteś fanem anime i mangi, prawdopodobnie słyszałeś o długim serialu One Piece. Z ponad 1000 odcinków i liczeniem, …

Przeczytaj artykułCzy nadal można zdobyć egzotyczną skrytkę Cayde’a 2020? Jeśli jesteś fanem popularnej gry wideo Destiny 2, być może znasz Cayde-6, jedną z najbardziej …

Przeczytaj artykuł